Hosted MTA-STS und TLS-RPT

Schützen Sie eingehende E-Mails mit erzwungenem TLS und erhalten Sie SMTP-TLS-Berichte. MTA-STS verhindert das Abfangen von E-Mails durch authentifizierte Verschlüsselung, während TLS-RPT Zustellprobleme und potenzielle Angriffe aufdeckt.

Mit MTA-STS startenDer echte Mehrwert für Sie

Hosted MTA-STS und TLS-RPT sind nicht nur Sicherheit — sie schützen Ihre E-Mail-Vertraulichkeit, bieten Transparenz bei Zustellproblemen, gewährleisten Compliance und geben Ihrem Team Gelassenheit ohne Komplexität

E-Mail-Sicherheit, der Sie vertrauen können

Erzwingt verschlüsselte TLS-Verbindungen mit gültigen Zertifikaten. Kein stiller Rückfall auf Klartext — E-Mails sind entweder sicher oder werden nicht zugestellt.

Volle Transparenz mit TLS-RPT

Erhalten Sie SMTP-TLS-Berichte, die Zustellprobleme, Zertifikatsprobleme und potenzielle Angriffe zeigen. Wissen Sie genau, was mit Ihrer E-Mail-Sicherheit passiert.

Null Serververwaltung

Wir hosten die Policy-Dateien, verwalten DNS-Einträge und empfangen TLS-Berichte automatisch. Keine Server zu konfigurieren oder zu warten.

Einfache Einrichtung

Schützen Sie sich mit MTA-STS und TLS-RPT-Reporting in Minuten. Automatische DNS-Konfiguration, kein technisches Fachwissen erforderlich.

So funktioniert Hosted MTA-STS und TLS-RPT

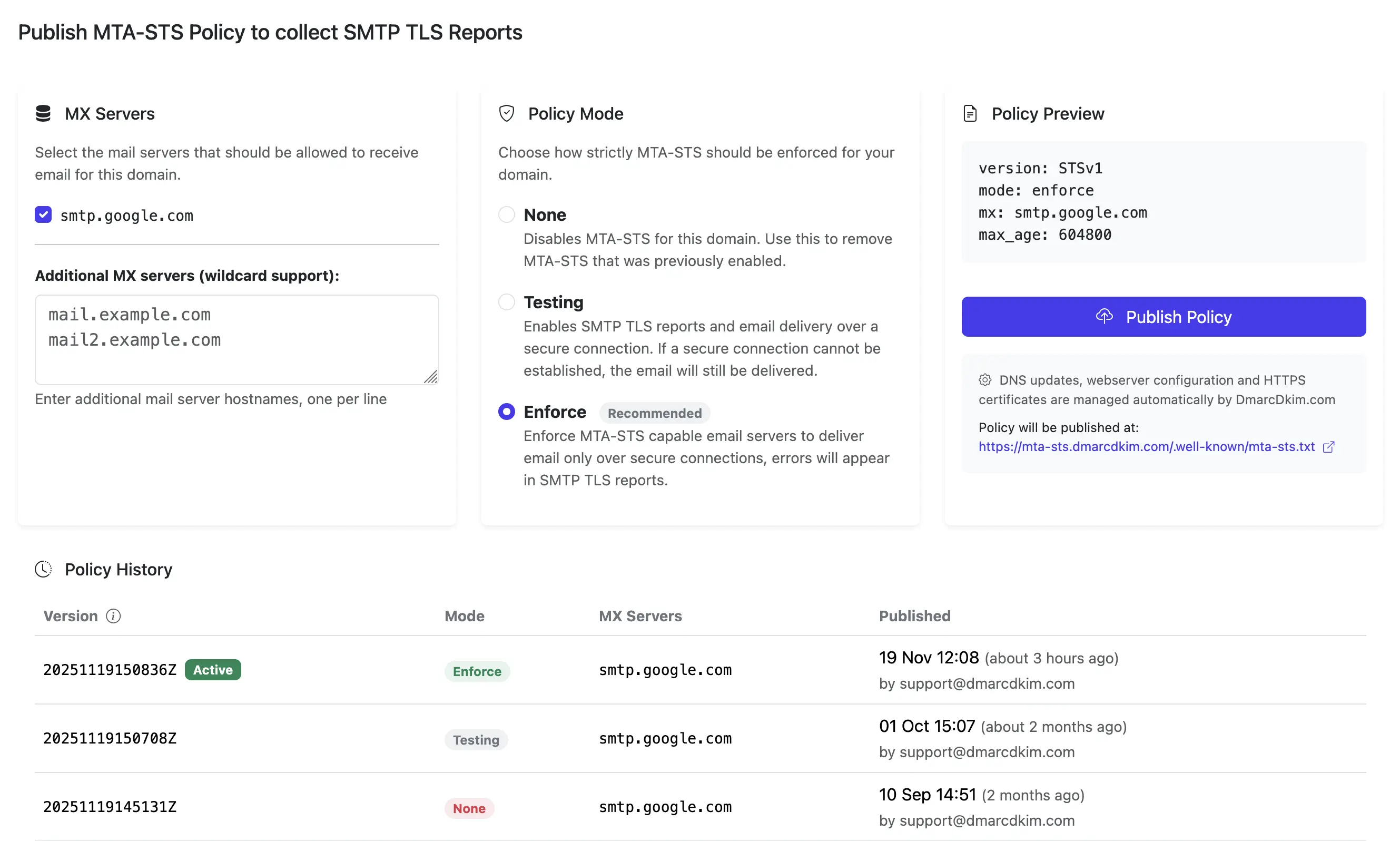

Wir hosten Ihre MTA-STS-Policy-Datei am erforderlichen .well-known/mta-sts.txt-Endpunkt auf unseren HTTPS-fähigen Servern und verwalten automatisch die DNS-TXT-Einträge für MTA-STS (_mta-sts) und TLS-RPT (_smtp._tls). Sie bestimmen, welche MX-Server autorisiert sind und den Durchsetzungsmodus. Wir kümmern uns um die Infrastruktur, Policy-Versions-Updates und empfangen SMTP-TLS-Berichte in Ihrem Namen.

MTA-STS (Mail Transfer Agent Strict Transport Security, RFC 8461) ist ein Sicherheitsstandard, der es Mail-Service-Anbietern ermöglicht, ihre Fähigkeit zum Empfang TLS-gesicherter Verbindungen zu deklarieren und Anforderungen an die Zertifikatsvalidierung festzulegen. Im Gegensatz zu Standard-E-Mail (die "opportunistisches TLS" verwendet, das stillschweigend auf Klartext zurückfällt, wenn die Verschlüsselung fehlschlägt) erfordert MTA-STS PKIX-authentifizierte TLS-Verschlüsselung mit gültigen Zertifikaten oder blockiert die Zustellung vollständig.

Ohne MTA-STS können Angreifer den STARTTLS-Befehl entfernen, Downgrades auf Klartext erzwingen, ungültige Zertifikate präsentieren oder E-Mails an nicht autorisierte Server umleiten. MTA-STS verhindert diese Angriffe durch gültige STARTTLS-Unterstützung, vertrauenswürdige Zertifikatsvalidierung und MX-Hostnamen-Verifizierung, ohne Ausnahmen oder Rückfallmöglichkeiten.

Mit Hosted MTA-STS und TLS-RPT verwalten wir die Infrastruktur für Sie:

- Wir hosten die MTA-STS-Policy-Datei auf unseren sicheren HTTPS-Servern am erforderlichen https://mta-sts.yourdomain.com/.well-known/mta-sts.txt-Endpunkt

- Wir konfigurieren automatisch die erforderlichen DNS-TXT-Einträge: _mta-sts.yourdomain.com mit der Policy-Versions-ID und _smtp._tls.yourdomain.com für TLS-RPT

- Wir aktualisieren Policies bei Änderungen und aktualisieren die Policy-Versions-ID im DNS, um Updates zu signalisieren

- Wir empfangen und verarbeiten SMTP-TLS-Berichte von sendenden Mailservern und liefern Ihnen Einblicke in Zustellprobleme und Sicherheitsereignisse

- Sie geben nur an, welche MX-Server autorisiert sind, Ihre E-Mails zu empfangen — wir kümmern uns um den Rest ohne Webserver-Setup

Die Einrichtung von Hosted MTA-STS und TLS-RPT ist einfach:

- Domain verifizieren: Wir bestätigen Ihren Domain-Besitz durch Prüfung eines DNS-Eintrags

- DNS-Einträge hinzufügen: Wir stellen die genauen DNS-CNAME-Einträge bereit, die bei _mta-sts, mta-sts und _smtp._tls für TLS-Reporting hinzugefügt werden müssen

- E-Mail-Server auswählen: Wählen Sie, welche MX-Server-Hostnamen autorisiert sind, Ihre E-Mails mit erforderlicher TLS-Verschlüsselung zu empfangen

- Policy veröffentlichen: Wir generieren und hosten die MTA-STS-Policy-Datei und konfigurieren TLS-RPT-Reporting automatisch

MTA-STS schützt vor mehreren kritischen E-Mail-Sicherheitsbedrohungen:

- Man-in-the-Middle-Angriffe: Verhindert das Abfangen von E-Mails zwischen Servern durch PKIX-authentifizierte TLS-Verschlüsselung

- Downgrade-Angriffe: Verhindert, dass Angreifer STARTTLS-Befehle entfernen oder unverschlüsselte Verbindungen erzwingen (Standard-E-Mail würde stillschweigend auf Klartext zurückfallen)

- Zertifikatsvalidierungs-Umgehung: Erfordert gültige, nicht abgelaufene X.509-Zertifikate mit korrekten Subject Alternative Names, verkettet zu vertrauenswürdigen Root-CAs (keine selbstsignierten oder abgelaufenen Zertifikate)

- MX-Server-Validierung: Stellt sicher, dass E-Mails nur an MX-Server-Hostnamen zugestellt werden, die Sie in Ihrer Policy ausdrücklich autorisiert haben, und verhindert DNS-Spoofing und nicht autorisierte Mailserver-Angriffe

MTA-STS hat drei Policy-Modi, die steuern, wie strikt TLS durchgesetzt wird:

- Testing-Modus: E-Mails werden normal zugestellt, auch wenn TLS fehlschlägt, aber Fehler werden über TLS-RPT gemeldet (falls konfiguriert), damit Sie sehen können, was blockiert worden wäre. Verwenden Sie dies, um Ihr Setup sicher zu testen, bevor Sie durchsetzen.

- Enforce-Modus: E-Mails werden nur zugestellt, wenn der empfangende Mailserver den MX-Mustern Ihrer Policy entspricht, ein gültiges TLS-Zertifikat vorlegt und STARTTLS unterstützt. Wenn eine Anforderung fehlschlägt, wird die Zustellung blockiert. Dies ist das Ziel für den Produktionsbetrieb.

- None-Modus: Signalisiert, dass die Domain keine MTA-STS-Policy mehr implementiert. Verwenden Sie dies, um MTA-STS sauber einzustellen.

Die meisten Organisationen beginnen mit dem Testing-Modus, um Probleme zu identifizieren, und wechseln dann zum Enforce-Modus, sobald alles korrekt funktioniert.

TLS-RPT (SMTP TLS Reporting, RFC 8460) ist ein ergänzender Standard, der Aggregatberichte über TLS-Verbindungsprobleme von sendenden E-Mail-Servern liefert.

Betrachten Sie es als das Monitoring-System für MTA-STS: Wenn etwas schiefgeht (ein Zertifikat abläuft, die TLS-Aushandlung fehlschlägt oder Validierungsfehler auftreten), melden sendende Mailserver diese Probleme in Aggregatberichten.

Mit TLS-RPT können Sie Fehlkonfigurationen erkennen (abgelaufene Zertifikate, fehlende TLS-Unterstützung, Zertifikatsvalidierungsfehler), potenzielle Angriffe identifizieren und Zustellprobleme beheben, bevor sie kritisch werden. Es wird dringend empfohlen, TLS-RPT zusammen mit MTA-STS zu verwenden, um Transparenz über Ihre E-Mail-Sicherheitslage zu erhalten.

Registrieren Sie sich und verifizieren Sie Ihren Domain-Besitz, um mit Hosted MTA-STS und TLS-RPT zu starten.

Fügen Sie die von uns bereitgestellten DNS-Einträge hinzu und wählen Sie Ihre E-Mail-Server zum Schutz aus.

Wir hosten und verwalten Ihre MTA-STS-Policy und TLS-RPT-Konfiguration automatisch. Ihre E-Mails sind jetzt mit voller Transparenz geschützt.

MTA-STS-Policy-Modi erklärt

MTA-STS-Policies haben drei Modi, die steuern, wie strikt die TLS-Verschlüsselung durchgesetzt wird. TLS-RPT bietet Reporting in allen Modi, um beim Monitoring und bei der Fehlerbehebung zu helfen. Wählen Sie den richtigen Modus für Ihre Sicherheitsanforderungen und Bereitstellungsphase.

Policy:

| enforce | testing | none | |

|---|---|---|---|

| Was es bewirkt | Erfordert, dass Absender nur über MX-Hosts zustellen, die den Policy-Mustern mit gültigen TLS-Zertifikaten entsprechen | Erlaubt Absendern, sichere Zustellung zu versuchen, aber trotzdem zuzustellen, wenn sie fehlschlägt (und Fehler zu melden) | Signalisiert, dass die Domain keine MTA-STS-Policy mehr implementiert |

| Wenn MX-Abgleich, Zertifikatsvalidierung oder STARTTLS-Unterstützung fehlschlägt | Absender DÜRFEN die Nachricht NICHT zustellen | Absender stellen die Nachricht zu, melden aber den Fehler über TLS-RPT | Absender verwenden Standard-opportunistisches TLS (möglicherweise unverschlüsselt) |

| Erhalten Sie Fehlerberichte? | |||

| Ist es sicher gegen Angriffe? |

Vollständiger Schutz |

Nur Transparenz |

|

| Wann einsetzen | Sicher, dass alles sicher ist und funktioniert, um vollständigen Schutz zu erreichen | Setup testen, bevor es strikt wird |

|

Warum E-Mail-Verschlüsselung wichtig ist

Standard-E-Mail verwendet "opportunistisches TLS" — es versucht, Verbindungen zu verschlüsseln, fällt aber stillschweigend auf Klartext zurück, wenn die Verschlüsselung fehlschlägt. Das bedeutet, Angreifer können unverschlüsselte Zustellung erzwingen, indem sie die TLS-Aushandlung stören. MTA-STS verhindert dies, indem es sicheres TLS erfordert oder die Zustellung vollständig blockiert.

Unverschlüsselte E-Mail ist verwundbar

Ohne MTA-STS können E-Mails von Angreifern auf dem Netzwerkpfad abgefangen und gelesen werden.

Zertifikatsvalidierung kann umgangen werden

Angreifer können Server dazu bringen, ungültige oder abgelaufene Zertifikate ohne MTA-STS-Durchsetzung zu akzeptieren.

MTA-STS erzwingt Sicherheit

Mit Hosted MTA-STS muss jede Verbindung gültige TLS-Verschlüsselung verwenden — keine Ausnahmen, keine Umgehungen.

MTA-STS – Fragen und Antworten

MTA-STS (Mail Transfer Agent Strict Transport Security, RFC 8461) ist ein Sicherheitsstandard, der es Mail-Service-Anbietern ermöglicht, ihre Fähigkeit zum Empfang TLS-gesicherter Verbindungen zu deklarieren und Anforderungen an die SMTP-Zertifikatsvalidierung festzulegen. Im Gegensatz zum "opportunistischen TLS" bei Standard-E-Mail (das stillschweigend auf Klartext zurückfällt, wenn die Verschlüsselung fehlschlägt) erfordert MTA-STS PKIX-authentifizierte TLS-Verschlüsselung mit gültigen Zertifikaten oder blockiert die Zustellung vollständig.

Es verhindert Man-in-the-Middle-Angriffe, Downgrade-Angriffe (bei denen Angreifer STARTTLS-Befehle entfernen), Zertifikatsvalidierungs-Umgehungen und nicht autorisierte MX-Server-Angriffe. Ohne MTA-STS können Angreifer E-Mails abfangen, lesen oder verändern und dabei potenziell sensible Informationen offenlegen.

Bei selbst gehostetem MTA-STS müssen Sie einen Webserver einrichten und warten, um die Policy-Datei zu hosten, DNS-Einträge manuell konfigurieren und Policies selbst aktualisieren. Hosted MTA-STS erledigt all das automatisch — wir hosten die Policy-Datei, verwalten DNS-Einträge und aktualisieren Policies bei Änderungen. Sie erhalten die gleichen Sicherheitsvorteile ohne die technische Komplexität.

Nein, bei korrekter Konfiguration nicht. MTA-STS beeinflusst nur, wie sendende E-Mail-Server sich mit den MX-Servern Ihrer Domain verbinden, indem es STARTTLS mit PKIX-authentifizierter Verschlüsselung und gültigen Zertifikaten erfordert. Solange Ihre MX-Server STARTTLS mit gültigen X.509-Zertifikaten unterstützen (was alle modernen Mailserver tun), funktioniert MTA-STS nahtlos.

Sie sollten mit dem "Testing"-Modus beginnen, um alles zu überprüfen und TLS-RPT-Berichte auf Probleme zu prüfen, bevor Sie zum "Enforce"-Modus wechseln. Im Testing-Modus werden E-Mails normal zugestellt, auch wenn die TLS-Validierung fehlschlägt, sodass kein Risiko besteht, legitime E-Mails zu blockieren, während Sie Ihr Setup überprüfen.

Die Einrichtung dauert typischerweise nur wenige Minuten. Nach der Verifizierung Ihres Domain-Besitzes fügen Sie die von uns bereitgestellten DNS-Einträge hinzu (oder nutzen unser automatisches Setup). Sobald das DNS propagiert ist (normalerweise innerhalb von Minuten), wählen Sie Ihre E-Mail-Server aus und veröffentlichen Ihre Policy. Der gesamte Prozess kann in unter 10 Minuten abgeschlossen werden.

Nein. Mit Hosted MTA-STS und TLS-RPT aktualisieren wir die Policy-Datei (unter https://mta-sts.yourdomain.com/.well-known/mta-sts.txt) und die TLS-RPT-Konfiguration automatisch bei Änderungen. Sie können MX-Server hinzufügen oder entfernen, Policy-Modi ändern oder max_age-Einstellungen anpassen — wir kümmern uns um die Veröffentlichung des aktualisierten Policy-Inhalts, die Erhöhung der Policy-Versions-ID im DNS-TXT-Eintrag und die Verwaltung der TLS-Reporting-Endpunkte.

Es ist keine manuelle Dateiverwaltung oder Serverkonfiguration erforderlich. Sendende Server erkennen Policy-Updates, indem sie das "id"-Feld im DNS-TXT-Eintrag mit ihrer zwischengespeicherten Policy-Version vergleichen, was sie veranlasst, den aktualisierten Policy-Inhalt abzurufen. SMTP-TLS-Berichte werden automatisch an unsere Server geliefert und für Ihre Überprüfung verarbeitet.

MTA-STS verwendet einen zweistufigen Erkennungsprozess, der DNS und HTTPS kombiniert:

- DNS-TXT-Eintrag-Abfrage: Sendende Server prüfen zunächst einen TXT-Eintrag bei _mta-sts.yourdomain.com mit dem Versionsfeld "v=STSv1" und einem eindeutigen "id"-Feld zur Verfolgung der Policy-Version

- HTTPS-Policy-Datei-Abruf: Wenn der DNS-Eintrag existiert und die "id" sich von einer zwischengespeicherten Policy unterscheidet, rufen Server die eigentliche Policy-Datei über HTTPS von https://mta-sts.yourdomain.com/.well-known/mta-sts.txt ab

Die HTTPS-Verbindung muss ein gültiges Zertifikat einer vertrauenswürdigen CA für mta-sts.yourdomain.com verwenden, um sicherzustellen, dass die Policy authentisch und unverändert ist. Die Policy-Datei selbst enthält den Modus (enforce/testing/none), die max_age-Cache-Dauer und MX-Hostnamen-Muster, die angeben, welche Mailserver autorisiert sind. Mit Hosted MTA-STS und TLS-RPT übernehmen wir die DNS-TXT-Eintrag-Verwaltung, das sichere Hosting der Policy-Datei und den Empfang von SMTP-TLS-Berichten von sendenden Mailservern.

MTA-STS ist mit robusten Fehlermodi konzipiert, um Sicherheit und Verfügbarkeit auszubalancieren:

- Zwischengespeicherte Policy verfügbar (fail-closed): Wenn ein sendender Server eine zwischengespeicherte Policy hat, die nicht abgelaufen ist (basierend auf max_age), verwendet er diese weiterhin, auch wenn der HTTPS-Abruf fehlschlägt. Dies schützt Sie, auch wenn ein Angreifer die Policy-Erkennung vorübergehend blockiert.

- Keine zwischengespeicherte Policy (fail-open): Wenn keine zwischengespeicherte Policy vorhanden ist und der HTTPS-Abruf fehlschlägt, stellt der Absender E-Mails mit Standard-opportunistischem TLS zu. Dies verhindert, dass E-Mails auf unbestimmte Zeit blockiert werden, wenn Ihr Policy-Server während der erstmaligen Erkennung vorübergehend nicht verfügbar ist.

- Abgelaufene zwischengespeicherte Policy: Wenn die max_age einer zwischengespeicherten Policy abläuft und nicht über HTTPS aktualisiert werden kann, sollten Absender eine Aktualisierung versuchen, können aber je nach Implementierung die abgelaufene Policy weiter verwenden oder auf opportunistische Zustellung zurückfallen.

Der RFC empfiehlt geeignete max_age-Werte (bis zu 31.557.600 Sekunden für ein Jahr) und schlägt vor, dass Absender Policies proaktiv vor Ablauf aktualisieren. Mit Hosted MTA-STS und TLS-RPT gewährleisten wir hohe Verfügbarkeit Ihres Policy-Endpunkts, um den Schutz vor Cache-basierten Angriffen zu maximieren, und empfangen SMTP-TLS-Berichte, um Sie über Policy-Abruffehler oder Zustellprobleme zu informieren.

DMARC-Setup überprüfen

MTA-STS arbeitet zusammen mit DMARC, um umfassende E-Mail-Sicherheit zu bieten. Stellen Sie sicher, dass Ihre Domain mit beidem ordnungsgemäß geschützt ist.