DMARC-MCP-Server

Mit Ihren DMARC-Berichten sprechen

Verbinden Sie den DMARC-MCP-Server mit Claude, Cursor, VS Code oder einem beliebigen MCP-Client und fragen Sie Ihren KI-Assistenten in einfacher Sprache zu Ihren aggregierten DMARC-Berichten, fehlschlagenden Absendern, der DNS-Historie und TLS-Berichten. Melden Sie sich einmal an: DNS-, DMARC-, DKIM- und SPF-Abfragen funktionieren dann für jede Domain – ohne Abonnement.

MCP-Server verbinden

Vollständige Anleitungen pro Client unter app.dmarcdkim.com/mcp-instructions

Worauf Sie zugreifen können

Zwei Tool-Gruppen über einen MCP-Server, beide hinter einer einzigen Anmeldung: Konto-Tools, die Ihre gespeicherten DMARC-Daten lesen, und kostenlose Abfrage-Tools für jede Domain – ohne Abonnement.

Ihre Kontodaten (kostenpflichtiger Plan)

Kostenlose Abfragen (jede Domain)

In unter einer Minute verbinden

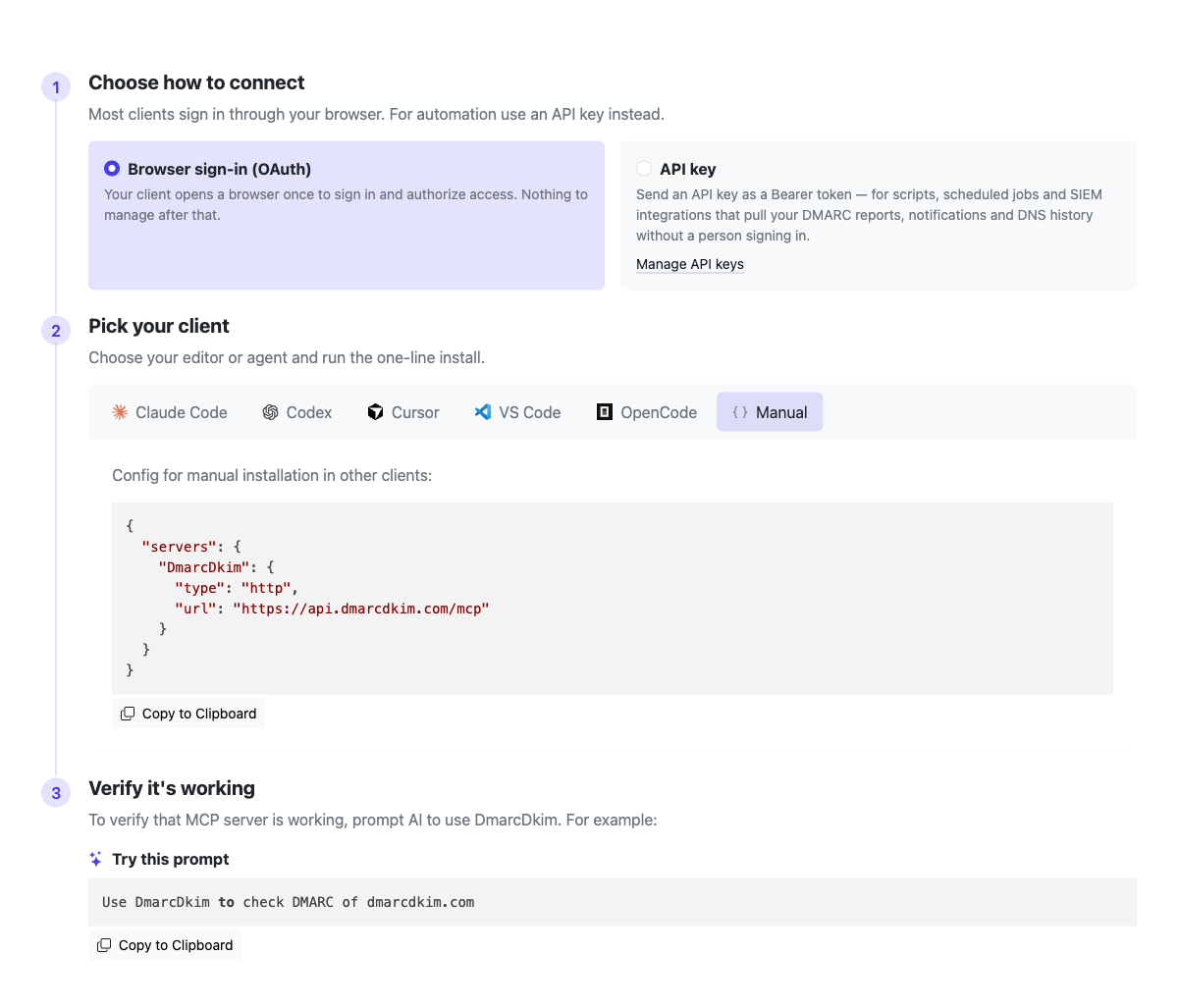

Wählen Sie Ihren Editor oder Agenten – Claude Code, Codex, Cursor, VS Code, OpenCode oder jeden MCP-Client – und führen Sie die einzeilige Installation aus. Interaktive Clients melden sich über Ihren Browser an; Skripte und CI können einen API-Schlüssel verwenden.

RegistrierenMit Ihren DMARC-Berichten sprechen

Melden Sie sich einmal an, und Ihr KI-Assistent kann Ihre gespeicherten DMARC-Daten lesen – keine Dashboards, kein XML. Fragen Sie in einfacher Sprache und lassen Sie die KI die Berichte abrufen, die Fehler finden und erklären, was zu beheben ist.

Probieren Sie einen Prompt wie diesen:

Fasse mit DmarcDkim die DMARC-Berichte der letzten Woche für example.com zusammen – Gesamtzahl der Nachrichten und die DMARC-Erfolgsrate.

Welche Sendequellen für example.com schlagen gerade bei DMARC fehl? Liste sie nach Nachrichtenvolumen und sage, ob SPF oder DKIM das Problem ist.

Hat sich am DNS von example.com kürzlich etwas geändert, und gab es DMARC-Warnungen, die ich kennen sollte?

Hole den neuesten TLS-RPT-Bericht für example.com und sage mir, ob Sitzungen die TLS-Aushandlung nicht geschafft haben.

MCP-Tools & Anwendungsfälle

Für beide einmal anmelden. Konto-Tools lesen Ihre gespeicherten DMARC-Daten mit einem kostenpflichtigen Plan. Abfrage-Tools funktionieren für jede Domain ohne Abonnement. Kopieren Sie einen Prompt zum Ausprobieren.

Konto-Tools (Ihre gespeicherten Daten)

DMARC-Berichte

Listen Sie Ihre aggregierten DMARC-Berichte (RUA) und lesen Sie jeden einzelnen – Reporter, Zeitraum, Nachrichtenvolumen sowie SPF-/DKIM-/DMARC-Pass- und Fail-Zähler. Brauchen Sie das rohe XML? Fragen Sie danach.

Was Sie erhalten:

- Eine Liste empfangener Berichte, neueste zuerst, filterbar nach Domain

- Zusammenfassung pro Bericht: Reporter, Zeitraum, Summen und Erfolgsrate

- Datensätze pro Quelle, um zu sehen, welche Absender bestehen oder fehlschlagen

- Original-Bericht-XML auf Anfrage

Anwendungsfälle:

- Eine wöchentliche DMARC-Zusammenfassung erhalten, ohne ein Dashboard zu öffnen

- Ihre Erfolgsrate im Zeitverlauf verfolgen

- Vergleichen, was verschiedene Mailbox-Anbieter melden

- Einen Bericht an Ihre KI übergeben und fragen, was zuerst zu beheben ist

Beispiel:

Liste mit DmarcDkim meine DMARC-Berichte für example.com der letzten 30 Tage auf, fasse dann die gesamte DMARC-Erfolgsrate zusammen und nenne die 3 größten Sendequellen nach Volumen.

14 Berichte für example.com gefunden (1.–30. Juni). Insgesamt 248.113 Nachrichten, 96,4 % DMARC-konform. Top-Quellen: Google Workspace (181k, 99,9 % Pass), SendGrid (44k, 97,1 %) und eine unbekannte Quelle auf 203.0.113.0/24 (12k, 0 % Pass) – wahrscheinlich Spoofing oder ein nicht authentifizierter Absender zur Untersuchung.

Fehlschlagende Absender

Listen Sie einzelne Berichtsdatensätze für eine Domain und filtern Sie direkt auf die Fehler. Der schnellste Weg, die Frage zu beantworten: "Wer schlägt bei DMARC fehl, und liegt es an SPF oder DKIM?"

Was Sie erhalten:

- Eine Zeile pro Sendequelle (IP), neueste zuerst

- Auf Datensätze filtern, die DMARC vollständig nicht bestehen

- Auf SPF-nicht-ausgerichtete Datensätze filtern

- Auf DKIM-nicht-ausgerichtete Datensätze filtern

Anwendungsfälle:

- Nicht authentifizierte oder gefälschte Absender finden

- Ein SPF-Problem von einem DKIM-Problem unterscheiden

- Vor dem Wechsel zu p=reject prüfen, wer blockiert würde

- Einen neuen, noch nicht authentifizierten Anbieter erkennen

Beispiel:

Zeige mir mit DmarcDkim die Berichtsdatensätze für example.com, die bei DMARC fehlschlagen. Sage für jede Quell-IP, ob SPF oder DKIM die Ursache ist, samt Nachrichtenanzahl.

3 Quellen schlagen bei DMARC für example.com fehl: 203.0.113.10 (8.204 Nachr. – SPF nicht ausgerichtet, DKIM fehlt: wahrscheinlich Spoofing), 198.51.100.4 (2.011 Nachr. – DKIM-Signatur vorhanden, aber nicht ausgerichtet: fehlkonfigurierter Anbieter), 192.0.2.55 (640 Nachr. – SPF-Softfail: neue IP fehlt in Ihrem SPF-Eintrag).

DNS-Historie & Änderungswarnungen

Lesen Sie Snapshots der DMARC-, SPF-, DKIM- und MX-Einträge Ihrer Domains im Zeitverlauf sowie die Benachrichtigungen bei Änderungen – damit Ihre KI einen entfernten DMARC-Eintrag oder einen manipulierten SPF-Eintrag erkennt.

Was Sie erhalten:

- DNS-Eintrags-Snapshots mit Werten, Nameservern und Aktualität

- Benachrichtigungen mit Typ, Schweregrad und verständlicher Nachricht

- Beide nach Domain filterbar

- Warnmeldungen in Ihrer Sprache lokalisiert

Anwendungsfälle:

- Prüfen, wann und wie sich ein Eintrag geändert hat

- Einen entfernten oder defekten DMARC- bzw. SPF-Eintrag erkennen

- Aktuelle Warnungen in einem Prompt durchsehen

- Eine DNS-Änderung während eines Vorfalls rekonstruieren

Beispiel:

Prüfe mit DmarcDkim die DNS-Historie von example.com der letzten 90 Tage und liste alle DMARC- oder SPF-Änderungen sowie ausgelöste Warnungen auf – mit Datum und Schweregrad.

2 Änderungen für example.com: am 12. Juni erhielt der SPF-Eintrag include:_spf.newvendor.com (Info); am 28. Juni wechselte die DMARC-Richtlinie von p=quarantine auf p=none (Warnung mit hohem Schweregrad – die Durchsetzung wurde abgeschwächt). 1 offene Warnung: "DMARC-Richtlinie herabgestuft", ausgelöst am 28. Juni.

TLS-Berichte

Listen Sie SMTP-TLS-Berichte (TLS-RPT) und lesen Sie jeden einzelnen – Reporter, Zeitraum, Richtlinienanzahl sowie erfolgreiche gegenüber fehlgeschlagenen Sitzungssummen. Erkennen Sie TLS-Aushandlungsprobleme, bevor sie Mail verzögern.

Was Sie erhalten:

- Empfangene TLS-RPT-Berichte, neueste zuerst, filterbar nach Domain

- Anzahl erfolgreicher und fehlgeschlagener Sitzungen pro Bericht

- Vollständiges Berichtsdetail, mit rohem JSON auf Anfrage

- Richtlinienanzahl pro Berichtszeitraum

Anwendungsfälle:

- TLS-Handshake-Fehler erkennen, die die Zustellung beeinträchtigen

- Bestätigen, dass MTA-STS und DANE eingehalten werden

- Sehen, welche Anbieter TLS-Probleme melden

- Die TLS-Erfolgsrate im Zeitverlauf verfolgen

Beispiel:

Hole mit DmarcDkim den neuesten TLS-RPT-Bericht für example.com und sage mir, ob Sitzungen die TLS-Aushandlung nicht geschafft haben, samt Reporter und Fehleranzahl.

Neuester TLS-RPT für example.com (Google, 25.–26. Juni): 19.440 erfolgreiche Sitzungen, 12 Fehler – alle "Validierungsfehler" von einem Sendehost, was auf eine Zertifikats- oder MTA-STS-Richtlinien-Diskrepanz hindeutet, die geprüft werden sollte.

Abfrage-Tools (jede Domain, kostenlos)

DNS-Abfrage

Führt umfassende DNS-Abfragen für Domains und IP-Adressen durch, mit Unterstützung für alle Standard- und E-Mail-Authentifizierungs-Eintragstypen.

Unterstützte Abfragetypen:

- Standardeinträge: A, AAAA, MX, TXT, NS, CNAME

- E-Mail-Authentifizierung: SPF, DMARC

- Reverse DNS: PTR-Abfragen

- Domain-Informationen: WHOIS-Daten

- Massenabfragen: Typ "all" für mehrere Einträge

Anwendungsfälle:

- DNS-Eintragskonfiguration überprüfen

- E-Mail-Server-MX-Einträge prüfen

- SPF- und DMARC-E-Mail-Authentifizierungseinträge abrufen

- Reverse-DNS-Abfragen für IP-Adressen durchführen

- Domain-WHOIS-Informationen abrufen

Beispiel:

Using DmarcDkim, look up the DNS records for example.com — A, MX, SPF and DMARC — and tell me if anything important is missing for email.

example.com resolves to 192.0.2.1 and 192.0.2.2; MX is mail.example.com (priority 10). SPF: v=spf1 include:_spf.google.com ~all. DMARC: v=DMARC1; p=none; rua=mailto:dmarc@example.com. Everything is present, but DMARC is at p=none — you're monitoring only, not enforcing.

DMARC-Check-Tool

Validiert DMARC-Richtlinieneinträge und SPF-Einträge für eine Domain mit umfassender Fehlererkennung und Berichterstattung. Dieses Tool prüft die _dmarc-Subdomain auf DMARC-Richtlinien und validiert die SPF-Eintragskonfiguration.

Was geprüft wird:

- DMARC-Richtlinieneinträge aus der _dmarc-Subdomain

- SPF-Einträge (TXT-Einträge beginnend mit v=spf1)

- DMARC-Konfigurationsfehler und Syntaxprobleme

- DNS-Eintragsverfügbarkeit und -Gültigkeit

Anwendungsfälle:

- E-Mail-Authentifizierungs-DNS-Setup für eine Domain überprüfen

- E-Mail-Zustellprobleme im Zusammenhang mit Authentifizierung diagnostizieren

- Prüfen, ob eine Domain korrekt für DMARC konfiguriert ist

- SPF-Einträge auf Vorhandensein und korrekte Formatierung überprüfen

- Schnellen Überblick über DMARC- und SPF-Status erhalten

Beispiel:

Using DmarcDkim, check the DMARC and SPF setup for example.com and tell me whether it's ready to enforce, with any errors.

DMARC: v=DMARC1; p=quarantine; rua=mailto:dmarc@example.com — valid, enforcing at quarantine. SPF: v=spf1 include:_spf.google.com ~all — valid, 4 DNS lookups (within the RFC 7208 limit). No errors. To reach full enforcement, move the policy to p=reject once your reports look clean.

DKIM-Checker-Tool

Prüft den DKIM-Eintrag für einen bestimmten Selector auf einer Domain. DKIM-Schlüssel liegen unter <selector>._domainkey, Sie geben also den Selector an (zum Beispiel "google" oder "selector1"), und das Tool löst den Eintrag auf, analysiert die Tags und untersucht den öffentlichen Schlüssel.

Was geprüft wird:

- Löst <selector>._domainkey auf und folgt CNAMEs

- Schlüsseltyp und Bitlänge (RSA-Stärke)

- Syntaxfehler, schwache Hashes und Testmodus

- Widerrufene Schlüssel (leeres p=-Tag) und fehlende Einträge

Anwendungsfälle:

- Bestätigen, dass ein Selector veröffentlicht und gültig ist

- Einen neuen Selector vor der Schlüsselrotation überprüfen

- Prüfen, ob der Schlüssel lang genug ist (2048 Bit oder mehr)

- Das DKIM-Setup eines sendenden Anbieters validieren

Beispiel:

Using DmarcDkim, check the DKIM record for example.com on the "google" selector and tell me if the key is valid and strong enough.

DKIM found at google._domainkey.example.com: v=DKIM1; k=rsa; p=… — valid, RSA 2048-bit. Not in testing mode, key not revoked, no syntax issues. This selector is healthy and ready to sign mail.

SPF-Checker

Validiert SPF-Record-Syntax, prüft die DNS-Lookup-Anzahl gegen RFC-7208-Grenzwerte und erkennt Zirkelbezüge.

Validierungsfunktionen:

- Syntaxvalidierung und Fehlererkennung

- DNS-Lookup-Anzahl (RFC-7208-Grenzwert: 10 Lookups)

- Erkennung von Zirkelbezügen in Include-/Redirect-Ketten

- Analyse der SPF-Baumstruktur mit allen Mechanismen

Anwendungsfälle:

- SPF-Eintrag vor der Bereitstellung validieren

- Konformität mit RFC 7208 sicherstellen (10-Lookup-Grenzwert)

- Konfigurationsfehler erkennen, die die E-Mail-Zustellung beeinträchtigen können

- SPF-Eintragsstruktur und -Mechanismen verstehen

Beispiel:

Using DmarcDkim, validate the SPF record for example.com — check the syntax, the RFC 7208 ten-lookup limit, and any circular includes.

SPF: v=spf1 include:_spf.google.com include:_spf.salesforce.com include:_spf.mailchimp.com ~all. Problem: 12 DNS lookups required — over the RFC 7208 limit of 10, which causes permerror and can break delivery. No circular references found. Fix by flattening or removing an unused include (try SPF Merge).

SPF-Merge-Tool

Führt mehrere SPF-Einträge oder -Mechanismen zu einem einzigen optimierten Eintrag zusammen, mit Duplikatentfernung und korrekter Formatierung.

Funktionen:

- Entfernt doppelte Mechanismen

- Sortiert Mechanismen nach Typ und Qualifier

- Behält Qualifier bei (-, ~, +, ?)

- Fügt empfohlenes "~all" hinzu, falls fehlend

- Verarbeitet Modifikatoren (redirect, exp)

Anwendungsfälle:

- Mehrere SPF-Einträge zu einem zusammenfassen

- SPF-Einträge beim Wechsel des E-Mail-Anbieters zusammenführen

- SPF-Einträge durch Entfernung von Duplikaten optimieren

- Bestehenden Domain-SPF mit neuen Mechanismen kombinieren

Beispiel:

Using DmarcDkim, take example.com's current SPF record and merge in ip4:192.168.1.0/24 and include:_spf.newprovider.com, removing duplicates, and give me one record to deploy.

Merged SPF for example.com: v=spf1 include:_spf.google.com include:_spf.newprovider.com ip4:192.168.1.0/24 ~all. Duplicates removed, mechanisms sorted, ~all preserved. Tip: run SPF Check on the result before deploying to confirm it stays within the 10-lookup limit.

Domain verbinden

Fügen Sie Ihre Domain hinzu, um Ihre eigenen DMARC-Berichte, die DNS-Historie, Änderungswarnungen und TLS-Berichte über den MCP-Server zu lesen. Die Abfrage-Tools funktionieren für jede Domain ohne Abonnement, sobald Sie angemeldet sind.

DMARC MCP Server – Fragen und Antworten

app.dmarcdkim.com/mcp-instructions.